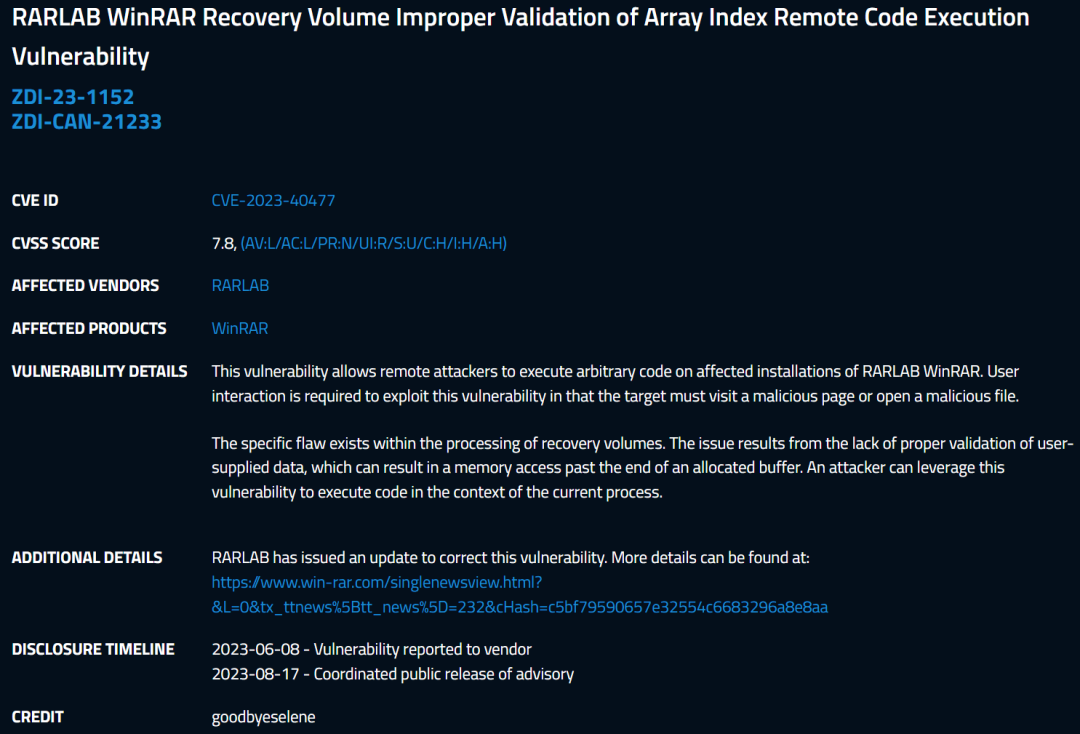

近日安全软件趋势科技(Trend Micro)旗下著名的零日计划研发团队Zero Day Initiative(简称ZDI)在官网发布了一则公告:

发现了WinRAR的严重漏洞,此漏洞允许远程攻击者在被攻击的电脑上安装执行任意代码。此漏洞存在于卷恢复的处理过程中,由于缺乏对用户提供的数据的适当验证,可能导致内存访问超过已分配缓冲区的末端,攻击者可以利用此漏洞在当前进程的上下文中执行代码。不过,要利用此漏洞需要用户执行操作手动触发,因为目标需要访问恶意页面或打开恶意文件。

这则漏洞被命名为「CVE-2023-40477」,早在2023年6月8日就被ZDI发现,然后向WinRAR报告了此漏洞,并在2023年8月17日向公众公开了此信息。WinRAR方面也修复的非常及时,8月2日更新到了6.23版本,更新日志中显示已修复此漏洞。

鉴于该漏洞影响系统的安全性,WinRAR 6.22及更早版本均存在不安全因素,因此建议大家更新到最新版WinRAR 6.23。

关于WinRAR的官方原版,尤其是简体中文,在下载方面有一些小技巧,此前我专门写文章介绍了「暗链接」。简单总结就一句话:简体中文版分为个人版、商业版,个人版免费但是有弹窗广告;商业版付费,激活后无弹窗无广告,但商业版不对外公开,所以下载链接被称为暗链接。

暗链接有两套:

32位版本:

https://www.win-rar.com/fileadmin/winrar-versions/sc/sc20230808/wrr/winrar-x32-623sc.exe

64位版本:

https://www.win-rar.com/fileadmin/winrar-versions/sc/sc20230808/wrr/winrar-x64-623sc.exe

32位版本:

https://www.win-rar.com/fileadmin/winrar-versions/sc/sc20230808/rrlb/winrar-x32-623sc.exe

64位版本:

https://www.win-rar.com/fileadmin/winrar-versions/sc/sc20230808/rrlb/winrar-x64-623sc.exe

关于rrlb和wrr这两种版本的来龙去脉,我已在文章「暗链接」中进行了详细介绍,二者都是正式版,只是销售渠道不同。所以大家随意下载哪个版本都可以。

虽然商业版是付费的,但是多年以来WinRAR的激活方法从来没有改变过,只要把一串代码复制到记事本中,然后重命名为rarreg.key,将其复制到WinRAR的安装目录下即可。或者在安装WinRAR时,将rarreg.key和exe安装程序放到同一目录下,安装后也可自动激活。

这一串激活代码可以百度关键词“50000 PC usage”,网上很多。

HEU8

HEU8

评论前必须登录!

立即登录 注册